概要

ANY.RUNは、組織がサイバー脅威をリアルタイムで検知・分析するために開発された最先端のインタラクティブマルウェア分析サンドボックス兼脅威インテリジェンスプラットフォームです。ライブで動作するクラウド型のサンドボックス環境を提供し、アナリストは疑わしいファイルやURLを安全に実行して、仮想マシン上で積極的に操作することで、通常の自動化サンドボックスでは把握しづらいマルウェアの挙動を発見できます。インタラクティブなアプローチにより、手動でボタンを押す、入力するなどの操作を行い、複雑な攻撃の実態をより深く把握できます。さらに、クラウドベースの高速展開によって、分析開始から結果(IOCなど)の初期情報が得られるまでの時間が非常に短い点も特長です。複数のオペレーティングシステム(Windows 7/10/11、Linux、Androidなど)に対応しており、MITRE ATT&CKのテクニックとも自動的に対応付けられ、詳細なレポート(プロセスツリー、ネットワーク通信、メモリアナリシスなど)が得られます。

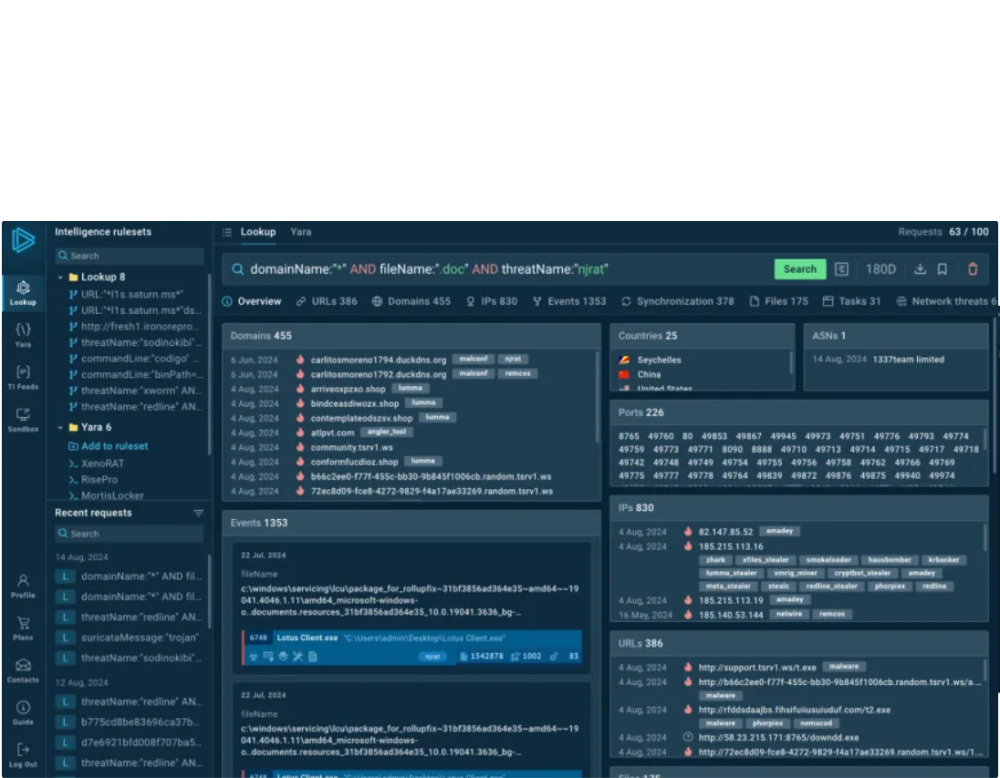

サンドボックスに加え、ANY.RUNは包括的な脅威インテリジェンス検索機能も提供しています。これは世界中のアナリストコミュニティから提出される膨大なマルウェアサンプルによって継続的にデータが蓄積される検索型データベースです。ハッシュ、IP、ドメイン、ファイル名、レジストリキー、URLなどのIOCや独自のYARAルールを用いた検索が可能で、脅威に関する文脈的な情報を即座に取得できます。インシデント対応や脅威ハンティングの場面で、アラートを素早く補足・関連付けることができるため、リアルタイムかつコミュニティ主導で更新されるデータを活用して、より迅速に脅威を特定できます。さらに、サンドボックスの分析結果を元に生成される脅威インテリジェンスフィードを活用すれば、SIEMやEDR、SOARなどのツールにキュレーション済みのIOCを自動連携し、防御体制を強化することも可能です。

ANY.RUNを導入することで得られる主なメリットとしては、「数分以内に行動可能なIOCが入手できることによるインシデント対応時間の大幅短縮」「検知率向上」「チーム効率とコラボレーションの強化」が挙げられます。操作が直感的でわかりやすいインターフェースにより、ジュニアアナリストでも習熟しやすく、共有セッションやAPI連携、プライバシーコントロールなどの高度な機能がエンタープライズのワークフローをサポートします。クラウドベースのサービスであるため、従来のオンプレミス型マルウェア解析環境に比べて大幅なコストと運用負担を削減できます。

ANY.RUNは競合製品とは一線を画すインタラクティブ分析手法、充実した脅威インテリジェンス基盤、ユーザーフレンドリーな設計によって高い評価を得ています。SOCやCERTを含む多くのセキュリティチームが、マルウェア解析と脅威調査を効率化し、迅速な意思決定と強固なサイバー防御を実現するためにANY.RUNを活用しています。無償のコミュニティ版からエンタープライズ向けプランまで幅広いエディションがあり、近年ではAIを活用した解析支援機能や教育向けのセキュリティトレーニングラボなど、革新的な新機能も続々とリリースされています。組織のサイバーセキュリティ態勢を強化する上で、ANY.RUNがどのように役立つかをぜひご確認ください。

ANY.RUN – インタラクティブマルウェア分析 & 脅威インテリジェンスプラットフォーム

ANY.RUNは「インタラクティブなオンラインマルウェア分析サンドボックス」と「脅威インテリジェンスプラットフォーム」を兼ね備えた包括的なソリューションであり、高度な脅威分析と迅速なインシデント対応を支援します。企業のITセキュリティチームやサイバーセキュリティ専門家、意思決定者に対し、リアルタイムで安全にマルウェアを解析できる環境と、グローバルな脅威インテリジェンスを組み合わせて提供することで、脅威を多角的に可視化し、防御策を強化する上で大きく貢献します。

ANY.RUNは世界190以上の国や地域にわたる幅広いユーザーベースを持ち、多数の組織が導入し、セキュリティ対策として活用しています。プラットフォームの目的は「脅威を早期発見し、その背景(コンテキスト)をリアルタイムで把握して迅速・効果的に対応すること」です。下記では、ANY.RUNの主要機能と、それらがどのようにセキュリティ態勢を強化するかを紹介します。

ANY.RUN インタラクティブマルウェアサンドボックス

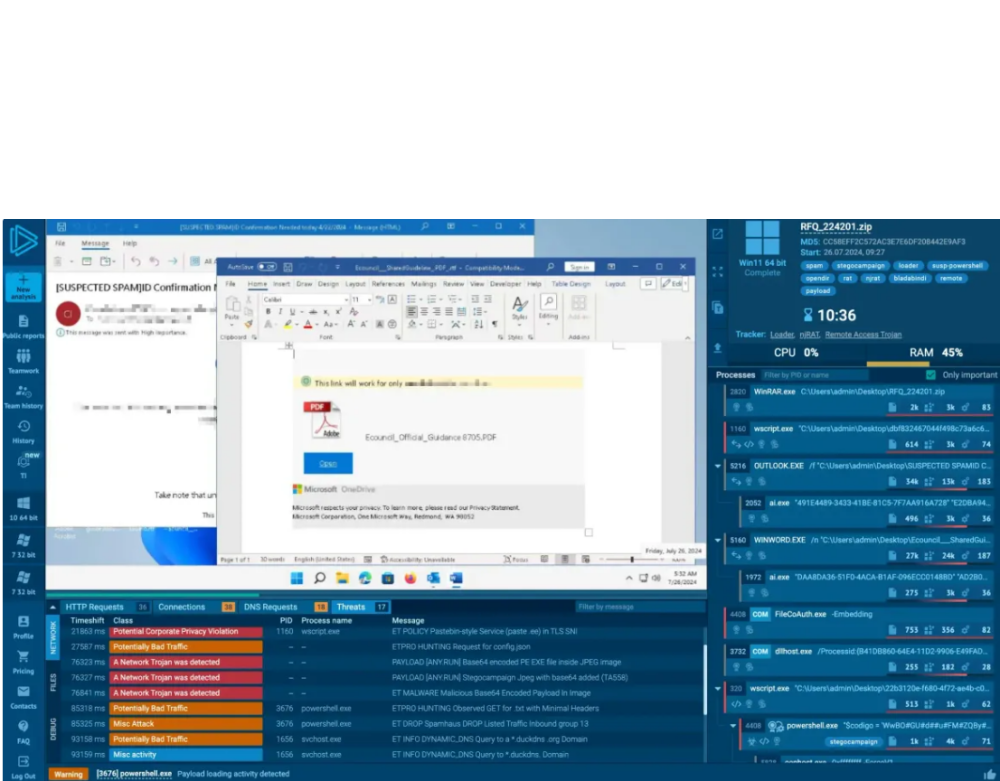

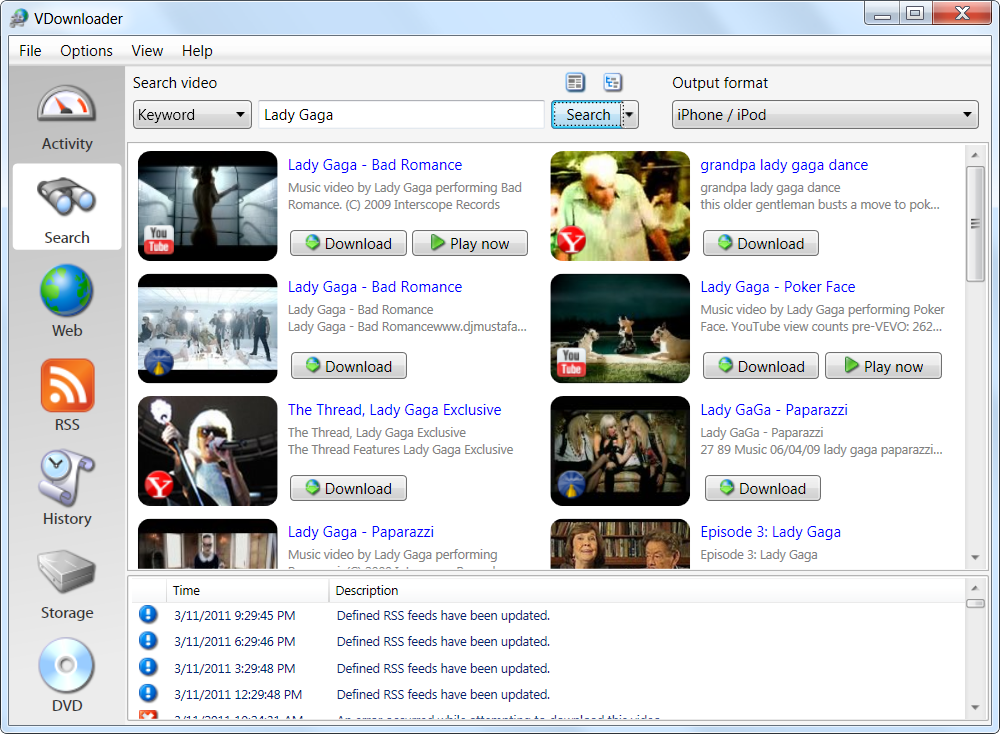

ANY.RUNのサンドボックスは動的マルウェア解析環境を提供し、疑わしいファイルやURLを安全な仮想マシン(VM)上で実行できます。最大の特徴は「インタラクティブ性」であり、解析中のVMをアナリストが操作できるため、たとえばマルウェアのダイアログでパスワードを入力したり、ボタンをクリックしたり、アプリケーションを起動したり、実際のユーザー行動を再現しながら挙動を調べることが可能です。これにより、自動化サンドボックスでは検出が難しい複雑・高度なマルウェアの動きを引き出すことができます。

クラウドベースの高速分析

ANY.RUNサンドボックスはクラウドサービスとして提供され、ブラウザを通じてアクセスできます。ハードウェアの準備や環境構築不要で、数秒~十数秒程度で仮想マシンが起動し、マルウェアの動作をリアルタイムに監視可能です。インシデント発生時の緊急対応において、分析レポート完成を長時間待たずに短時間で初動を取れる点は大きな利点となります。

マルチOS対応

ANY.RUNはWindows 7・10・11、Linux(Ubuntu)、さらにはAndroidまで、さまざまなOS上での解析をサポートしています。ランサムウェアやトロイの木馬などのWindows向けマルウェアはもちろん、Linux向けのマルウェアやAndroidアプリの悪意ある挙動も可視化できます。OSを選択して解析できることで、多様化する最新脅威に幅広く対応できます。

直感的な操作性と設定

ANY.RUNのインターフェースは非常にわかりやすく設計されており、ファイルやURLのアップロード、VM選択などを行うだけで簡単に解析を開始できます。ブラウザ上のコンソールでキーボードやマウスを使ってVMを操作し、ファイルを開いたりOfficeマクロを有効化したりできるため、専門知識が浅い担当者でも比較的スムーズに利用可能です。一方で、VPN・プロキシ設定や複数回の再起動など、詳細な挙動確認や高度なカスタマイズを要する場面にも柔軟に対応できる設定項目が用意されています。

豊富な分析結果

- プロセス監視・ツリー表示: マルウェアが生成するプロセスをツリー形式で可視化し、親子関係やコマンドライン、ファイル・レジストリ変更を確認可能。

- ファイル・メモリアナリシス: 落とされたペイロードやメモリ中のマルウェア配置を検出・抽出し、暗号鍵や設定情報を把握。

- ネットワーク通信の可視化: DNSクエリやHTTP/HTTPSなど全通信をログに取り、C2サーバのIPやドメインを特定しやすい。

- 自動検知とアラート: ウイルス対策エンジンやYARAシグネチャなどを併用し、既知のマルウェアを即座にフラグ。MITRE ATT&CKへの対応付けにより、攻撃手法の概要も把握しやすい。

- 総合レポート: 実行後のIOC一覧やスクリーンショット、主要な悪性動作のハイライトなどをまとめたレポートが自動生成され、PDFやJSONなど様々な形式でエクスポートが可能。

リアルタイムの操作・観察

実行中のマルウェアの動向をライブで確認できるため、「何らかの操作や日付変更をトリガーに動作を切り替えるマルウェア」などの挙動を見逃しません。解析中にパスワード入力や時間帯変更を行うなど、人が介在して初めて動くマルウェアにも迅速に対処できます。

クラウド型コラボレーション

クラウド上で動くため、オンプレミスの実験環境を保有せずとも遠隔からアクセス可能です。チームで同じセッションを共有し、同時に観察・操作する機能があり、SOCでの共同作業や後進指導にも役立ちます。エンタープライズ版ではプライベート解析モードを利用でき、社内機密サンプルや機微情報を安全に扱えます。

エンタープライズ機能

- 分析結果のプライベート管理

- ユーザーシートの一元管理

- REST APIでの自動解析やレポート取得

- カスタムVPN・プロキシ設定、地域言語設定、事前インストール済みソフトウェアの導入

- AI解析支援機能を活用したレポート要約やインサイト提供

ANY.RUNのインタラクティブサンドボックスは、短時間で深い解析情報を得られる安全で高機能な環境として、多くの企業や研究機関のマルウェア分析、フィッシング対策に貢献しています。リアルタイムの操作と詳細なレポートにより、疑わしいファイルの脅威を数分で可視化し、被害を最小限に抑えることが可能です。

ANY.RUNの脅威インテリジェンス検索 & フィード

ANY.RUNはサンドボックスのみならず、脅威インテリジェンス機能も充実しています。「脅威インテリジェンス検索」と「脅威インテリジェンスフィード」は、個別サンプルの分析を越え、より広い脅威全体の把握を可能にします。

脅威インテリジェンス検索

- 世界中の分析結果から収集された膨大なIOCやマルウェア関連情報を検索可能

- ファイルハッシュ、IPアドレス、ドメイン、URL、レジストリキー、ファイル名など多岐にわたる指標を指定して探索

- 見つかったIOCの詳細情報や関連マルウェアファミリー、過去の観測履歴、攻撃手法などを参照できる

- 新たな解析結果がリアルタイムでデータベースに加わるため、最新の攻撃キャンペーンや亜種も把握しやすい

- SOCのアラートに対し、履歴や関連IOCを即座に紐付けて調査を加速させる

脅威インテリジェンスフィード

- ANY.RUNのサンドボックス分析から得られた高信頼度のIOCを継続的に受け取れる

- SIEMやEDR、SOARなどに取り込みやすいフォーマット(JSON、STIX、CSV、TAXIIなど)で提供

- リアルタイムに更新されるため、まだ遭遇していないマルウェアやC2サーバを先回りしてブロック可能

- サンドボックスで検証済みのデータを利用するため、誤検知が少なく、効率的な防御態勢を構築できる

これらの脅威インテリジェンスサービスを使うことで、組織内だけでなく、世界中で観測された脅威の全体像やトレンドを把握しやすくなり、より強力な脅威ハンティングや事前対策が実現します。

ANY.RUN セキュリティトレーニングラボ

ANY.RUNは、実際のマルウェアを使った教育の場を提供する「セキュリティトレーニングラボ」も展開しています。大学や研修機関、企業の新人教育など、セキュリティ人材の育成を目的としたプログラムです。

- 実践的なカリキュラム: マルウェア解析、静的・動的分析、スクリプト解析、インシデント対応などの学習教材を用意

- リアルマルウェアを使った演習: ANY.RUNサンドボックスで実際のマルウェアを安全に動かし、理論と実践を結びつける

- インストラクター向け管理ツール: 学習進捗のモニタリングや課題設定を支援

- チームライセンスとコラボ機能: 受講者全員が同一プラットフォームで学習・演習し、議論や情報共有を行いやすい

このように、教育機関や企業内研修での実習環境として、ANY.RUNの使いやすさと安全性が評価され、マルウェア分析のスキルを効率良く身に付ける機会を提供します。

ANY.RUN導入のメリット

- インシデント対応の高速化: VM起動が速く、数十秒以内でマルウェアの悪性挙動を把握できるため、初動対応から封じ込めまでの時間を大幅に短縮

- 脅威検知と可視化の向上: インタラクティブ分析で高度な回避技術を使うマルウェアにも対応可能。世界規模の脅威インテリジェンスで最新の攻撃手口に対しても検知力を強化

- 調査の深度とコンテキスト把握: リアルタイムでのプロセスツリーやネットワーク通信、メモリダンプの確認により、迅速かつ正確に脅威の影響範囲や危険度を判断

- プロアクティブな脅威ハンティング: ANY.RUNの脅威インテリジェンス検索で、未知の攻撃や関連IOCを発掘し、潜在的な脅威を先回りして排除

- チーム効率とコラボレーションの強化: 操作が直感的なため、ジュニアアナリストでも扱いやすく、共有セッション機能で複数人が同時解析も可能

- コスト・運用負担の軽減: クラウドサービスのため、高額な専用ハードウェアや仮想化環境を構築・維持する必要がなく、スケーラビリティも柔軟

- 多彩な連携と自動化: SIEMやSOAR、チケット管理システムなどとの統合により、分析結果の自動取り込み・相互参照を実現。人的オペレーションを減らし、対処を加速

- コミュニティ主導のユニーク情報: 世界のアナリストが日々投稿する最新マルウェアサンプルの分析結果を活用し、自組織が未遭遇の脅威にも備えられる

これらの特長により、ANY.RUNは「迅速な解析」「詳細な可視化」「強化された脅威インテリジェンス」の三拍子を揃えたソリューションとして、多岐にわたる企業・組織のサイバー防御力向上に寄与します。

ユースケース

- セキュリティオペレーション&インシデント対応(SOC/CSIRT): EDRなどから検知した怪しいファイルをANY.RUNで即時解析し、真偽を判別しつつIOCを抽出。被害範囲の特定や封じ込めを迅速化

- 脅威ハンティング&脅威インテリジェンス分析: 新たな不審指標をANY.RUNで解析・検索し、関連するマルウェアキャンペーンやIOCを洗い出して対策を強化

- マルウェア研究&リバースエンジニアリング: 静的解析前にANY.RUNの動的解析で概要を掴み、注力すべき機能や暗号キーなどを効率よく特定。YARAルールの検証などにも役立つ

- セキュリティ製品のテスト&検証: 新しいアンチウイルスやEDRの精度をテストする際、ANY.RUNで多様なサンプルを安全に試し、検知率や挙動を検証

- 教育・トレーニング: 実際のマルウェアを使った学習環境として最適。講義やワークショップで受講者が手を動かして分析手法を身に付ける

FAQ

- Q: ANY.RUNとはどのようなツールで、誰が使うのでしょうか?

- A: ANY.RUNは、マルウェアを安全に実行して観察できるインタラクティブマルウェア分析サンドボックスと、世界規模の脅威インテリジェンスを統合したプラットフォームです。SOCアナリスト、インシデント対応担当、脅威ハンター、マルウェア研究者、さらには教育目的の利用者まで、幅広いセキュリティ分野のプロフェッショナルに役立ちます。

- Q: 従来型のサンドボックスとANY.RUNの違いを教えてください。

- A: 従来型は自動化された環境でファイルを実行し、あらかじめ決まった流れでレポートを出力するものが一般的です。これに対しANY.RUNは「インタラクティブ」であり、解析中にユーザーが仮想マシンを直接操作することで、マルウェア側が「ユーザーの存在」や「特定の動作のトリガー」を確認しないと発動しない挙動も引き出せます。クラウドベースで起動も速く、脅威インテリジェンスとも直結している点も大きな特徴です。

- Q: ファイルをアップロードして安全でしょうか?

- A: ANY.RUNはクラウド上の隔離された仮想マシンでマルウェアを実行するため、ローカル環境に被害が及ぶことはありません。有料プランではプライベートモードが利用でき、提出ファイルや分析結果を他者から非公開にできます。無償版の場合はサンプルや結果がコミュニティで共有されますが、攻撃者に漏れることはなく、むしろグローバルな脅威インテリジェンス向上に貢献します。

- Q: どのような脅威を分析できますか?

- A: Windows実行ファイル(EXE/DLL)、スクリプト(PowerShell、VBS、JSなど)、Officeドキュメント、PDF、アーカイブ(ZIP/RAR)、Linuxバイナリ、Androidアプリ(APK)、フィッシングURLなど、幅広い形式のマルウェアや不審リンクの解析に対応しています。多様化する攻撃手段やプラットフォームに対して、包括的に動的解析を実施できます。

- Q: ANY.RUNの脅威インテリジェンス検索とフィードについて知りたい。

- A:

- 脅威インテリジェンス検索: 世界各地の分析結果が蓄積されたIOCや攻撃情報データベースを検索し、自分が調査中の指標(ハッシュ、ドメインなど)に関係する既知情報を素早く入手できる機能。

- 脅威インテリジェンスフィード: ANY.RUNで検知されたIOCを継続的に取得し、SIEMやEDR、ファイアウォールなどに自動登録して防御力を高める仕組み。新規のC2サーバや悪性ファイルのハッシュが見つかると即座に共有される。

- Q: 既存のセキュリティツールとは連携できますか?

- A: はい。APIが公開されており、多くのSIEM、SOAR、脅威インテリジェンスプラットフォームと統合できます。自動ファイル提出や分析結果の取得、IOCの連携などをスクリプトや設定で実行できるため、既存のワークフローに自然に組み込みやすいです。

- Q: ANY.RUNはYARAルールなどの検出用シグネチャ作成にも役立ちますか?

- A: 役立ちます。ANY.RUNでマルウェアを実行すると、ドロップファイルやレジストリ変更、ネットワーク通信など豊富なIOCが得られます。これを基に新たなYARAルールやSigmaルールを作成する際に非常に有用です。脅威インテリジェンス検索ではYARAを用いた検索にも対応しており、自作ルールがどの程度の検出力を持つかテストできます。

ANY.RUNのインタラクティブサンドボックスと脅威インテリジェンス機能を活用すれば、組織はマルウェア調査や対策を大幅に迅速化できます。リアルタイムの操作モデルとコミュニティが支える膨大なデータは、他のサンドボックスにはない深い洞察と迅速な対応を可能にします。SOCの効率化、検知カバレッジの拡大、人材育成など幅広いメリットをもたらす実績あるソリューションです。

メーカーの製品サイト

https://any.run/

【言語】英語