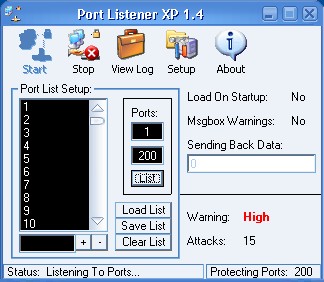

偽のポートを空けると、あなたのマシンをスキャンしようとしているユーザはこれらの空いているポートを全て記録し、そのIPと試した時刻、つながったポートの番号も記録します。一度これらにつかまると、それはそのポートを開いて、listenし始めます。

ワーニングの色や何回試行したら重要と表示されるか(ローリスク、ハイリスク)をカスタマイズ出来ます。

試用版ダウンロードはこちら

メーカーの製品サイト

http://www.moorer-software.com/security.htm

【種別】フリーウェア

【言語】英語

【問い合わせ先】moorer2k@comcast.net

ワーニングの色や何回試行したら重要と表示されるか(ローリスク、ハイリスク)をカスタマイズ出来ます。

試用版ダウンロードはこちら

メーカーの製品サイト

http://www.moorer-software.com/security.htm

【種別】フリーウェア

【言語】英語

【問い合わせ先】moorer2k@comcast.net